OpenClaw 操控 WordPress 的安全性研究(2026 實務觀點)

- 最後更新日期:

在開始閱讀前,先用 AI 自動生成您的網站架構圖?

當站長開始用 AI 代理工具自動發文、更新外掛、調整設定,管理 WordPress 的方式變得更快,也更像把「總控鑰匙」交給一個會自己動手的助理。問題是,若這個助理被人騙了,或它的擴充元件被植入惡意行為,後果往往不是單一帳號失守,而是整個網站被接管。

這篇以 openclaw WordPress安全 的角度出發,重點不在渲染 OpenClaw 本身「能不能打 WordPress」,而是研究 2026 年常見的間接風險鏈,從憑證外洩到自動化濫用,最後落到你今天就能做的加固與稽核清單。

文章目錄

Toggle2026 年為什麼 OpenClaw 會放大 WordPress 風險

先把定位說清楚,OpenClaw 多數情境是「自動化代理平台」,不是專門針對 WordPress 的攻擊框架。真正麻煩的是,它常被拿來連接瀏覽器、終端機、SSH、雲端金鑰庫,甚至直接保存網站後台密碼。當它被惡意技能(擴充)影響,或管理介面意外暴露在網際網路上,攻擊者就可能拿到一整串可用的登入素材,接著再把火力轉向 WordPress。

2026 年 2 月前後,社群整理出多起與「技能供應鏈」相關的風險報告,例如惡意技能偽裝成工具,誘導執行下載或外部腳本,進而偷走權杖與 API 金鑰。這類整理可參考一篇彙整視角很清楚的報告,2026 年 2 月風險整理與對策。另一個常見問題是預設或誤設的網路綁定,讓控制面板對外可達,進一步提高被接管的機率。若你把 WordPress 的管理動作交給它,風險會被「集中化」。

關鍵不是 OpenClaw 會不會「破解」WordPress,而是它一旦失守,就可能替攻擊者省下蒐集憑證與重複操作的成本。

因此,研究 openclaw WordPress安全,最實際的切入點是兩條鏈,第一條是「偷到憑證後用自動化登入」,第二條是「拿到低權限 API 後逐步升權」。

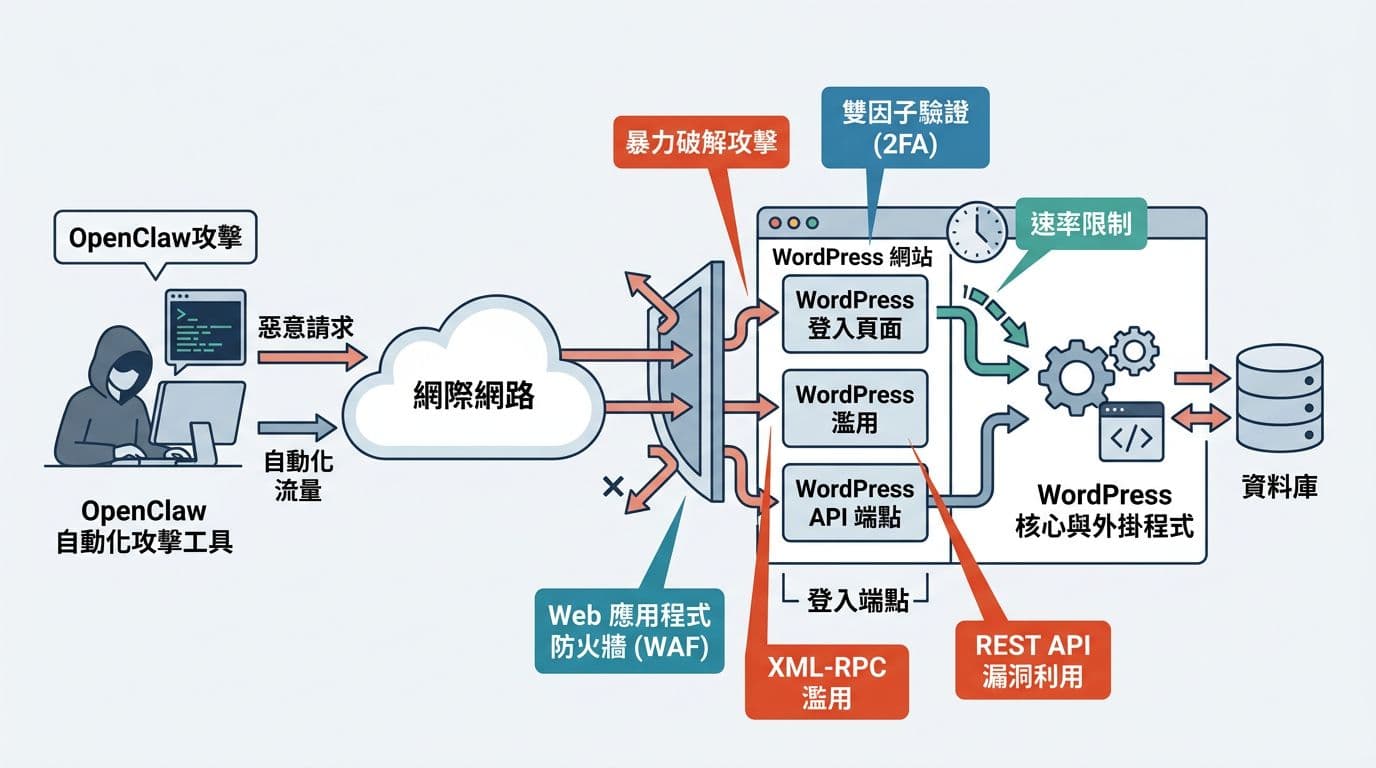

從 wp-login 到 REST API,OpenClaw 自動化會碰到哪些攻擊面

WordPress 的攻擊面有兩種味道,一種是「入口」,例如 wp-login.php、XML-RPC、REST API。另一種是「可被操作的資源」,例如外掛上傳、主題編輯、媒體庫、使用者管理。OpenClaw 的價值在自動化,所以它特別適合被濫用在高頻嘗試,例如撞庫、密碼噴灑、以及大量 401 探測後找設定漏洞。

下面這張表用站長視角整理常見接觸點,你可以拿來對照日誌與 WAF 告警。

| 接觸點 | 常見跡象 | 風險重點 |

|---|---|---|

| wp-login.php | 同一 IP 或分散 IP 的高頻失敗 | 撞庫後直接接管後台 |

| XML-RPC | xmlrpc.php 請求暴增,常見多次呼叫特徵 | 被用來放大暴力嘗試 |

| REST API | 大量 401/403,或不尋常的寫入請求 | 權限判斷錯誤導致越權 |

| 外掛與主題 | 突然出現新外掛、新檔案 | 供應鏈或後台落地 |

如果你在做研究或稽核,可以用「思路式偽代碼」把事件串起來,避免只看單點告警:

- 蒐集 24 小時內的登入失敗與成功事件

- 把 REST API 的 401/403 峰值對齊登入峰值

- 若成功登入後 5 分鐘內出現外掛安裝或檔案變更,標記為高風險序列

同時,別忽略 OpenClaw 自己的風險來源。若你想快速理解它的生態與擴充模式,這篇對入門者很友善,OpenClaw 運作概念整理 可以幫你看懂「技能」為何會變成供應鏈入口。

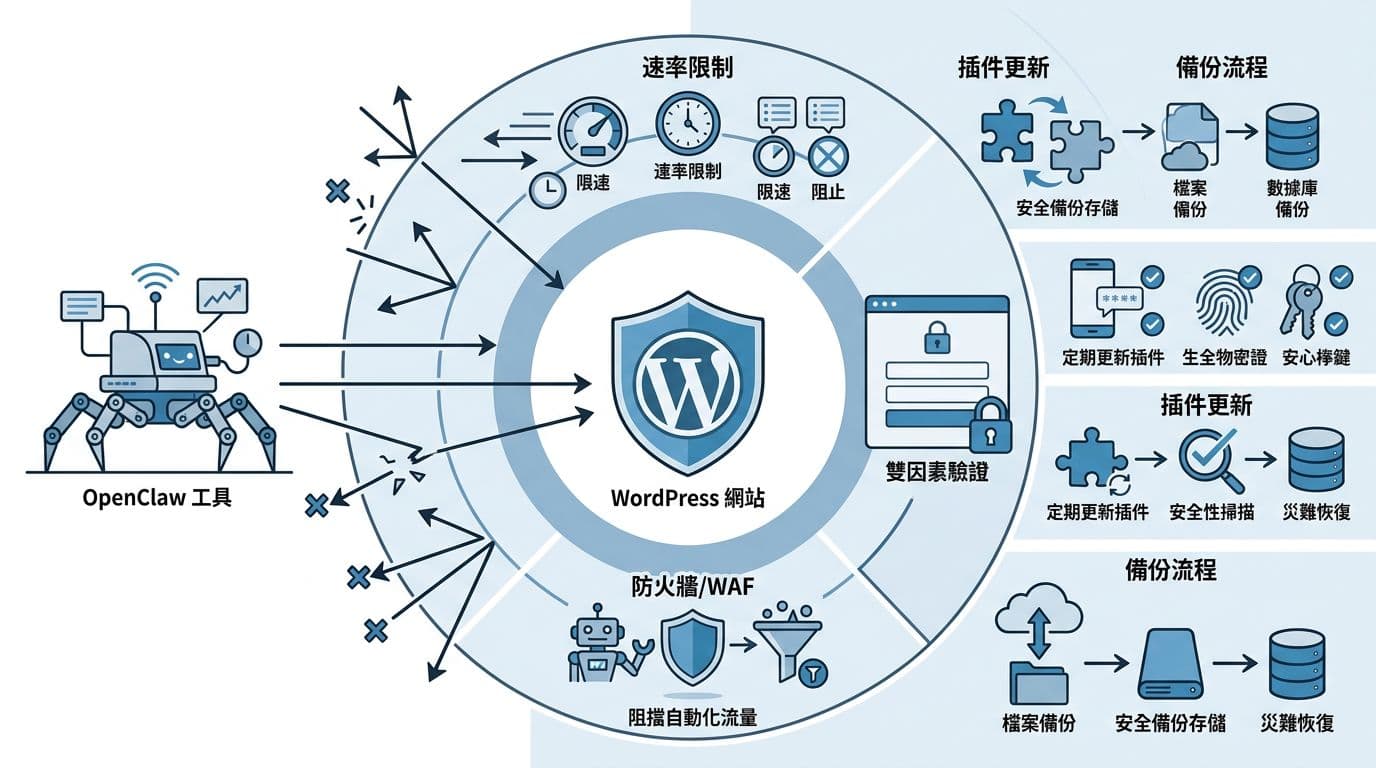

防護要能落地,最小權限、強認證、速率限制要一起做

要把 openclaw WordPress安全 做到位,最怕的是只做單點強化。因為自動化攻擊會繞開你以為的「一道門」。做法應該像防颱,門窗要一起補,還要準備停電方案。

先從權限開始。讓 OpenClaw 只拿到「完成任務需要的最低權限」。如果它只是排程發文,就別給管理員。能用編輯者就用編輯者。若必須用 API,則把金鑰權限切小,並設定到期與輪替。外掛與主題更新也要走白名單流程,因為 2026 年社群對 OpenClaw 相關 CVE 與技能市場風險的討論很密集,你可以參考一篇把脈絡與修補點寫得很細的整理,CVE 與攻擊面解析。

接著是強認證與速率限制。後台請強制 2FA,能上 Passkeys 更好。對 wp-login.php、xmlrpc.php、REST API 的寫入端點加上速率限制,並在 WAF 層擋掉明顯的機器式模式。若你不需要 XML-RPC,就直接禁用或限制來源。這點對抗自動化特別有效,因為它會切斷「省成本的路」。

最後是更新、供應鏈治理、備份與應變。WordPress 核心與外掛要維持安全更新節奏,並建立「誰能裝外掛」的管控。備份不要只做,還要演練還原。事件發生時才知道備份壞了,等於沒備份。

以下是一份可直接貼到工單系統的精簡檢查清單:

- 最小權限:OpenClaw 使用者與 WP 帳號分離,權限降到可接受的最低

- 強認證:後台強制 2FA,管理員優先採用 Passkeys

- 速率限制:登入與 API 寫入端點都有節流,並記錄封鎖原因

- 禁用不必要介面:不需要就關閉 XML-RPC,限制 wp-login 存取範圍

- 更新與供應鏈:外掛來源可追溯,新增外掛需審核,定期盤點停更外掛

- 備份與演練:異地備份,至少每季做一次還原演練

- 稽核與告警:登入成功後的高風險動作(裝外掛、改角色)要即時告警

若你想把這些流程變成「有人盯、有人修、有人演練」,把日常更新、監控、備份與還原演練外包到固定節奏,通常比臨時救火便宜很多。WPTOOLBEAR 的維護方案就是以這種運維節奏設計,適合把風險壓到可控範圍。

結語:把 OpenClaw 當成高權限員工來管理

OpenClaw 帶來效率,但它也像一位動作很快的新同事,你得先給對權限,再教會規則。把 openclaw WordPress安全 的重點放在「憑證治理、端點防護、供應鏈與復原能力」,你就能同時保住效率與安全底線。現在就挑一個動作開始,先關掉不需要的介面,或替管理員帳號補上 2FA。等下一次異常流量來時,你會慶幸自己先做了準備。